Permanente link

Naar de actuele versie van de regeling

http://lokaleregelgeving.overheid.nl/CVDR69668

Naar de door u bekeken versie

http://lokaleregelgeving.overheid.nl/CVDR69668/1

Regeling vervallen per 27-04-2018

Statuut informatiebeveiliging gemeente Bloemendaal 2008

Geldend van 10-10-2008 t/m 26-04-2018

Intitulé

Statuut informatiebeveiliging gemeente Bloemendaal 2008Statuut informatiebeveiliging gemeente Bloemendaal 2008

Hoofdstuk 1. Achtergrond

Het college van B&W van de gemeente Bloemendaal onderkent dat de met introductie van de Digitale Overheid en de basisregistraties hogere eisen gesteld worden aan de beschikbaarheid, juistheid en de privacy van de informatievoorziening en -verwerking. Mede gezien het feit, dat inbreuk op een ordelijk verloop van de digitale communicatie toeneemt, heeft het college in zijn streven naar het zijn van een betrouwbare overheid voor de Gemeente Bloemendaal besloten, dat de gemeente zich bedrijfsbreed wil conformeren aan de breed aanvaarde norm NEN-ISO/IEC 27002 voor informatiebeveiliging. Dit impliceert een generiek basisbeveiligingsniveau voor de totale informatievoorziening van de gemeente, waarbij waar nodig voor specifieke (basis)registraties, aanvullende eisen gesteld kunnen gaan worden.

2.Eindverantwoordelijkheid

Gelet op de mogelijke impact van verstoringen op de informatievoorziening van de gemeente Bloemendaal berust de eindverantwoordelijkheid voor het beleid inzake de beveiliging en de interne controle van de geautomatiseerde informatievoorziening bij het college van B&W van de Gemeente Bloemendaal.

3.Doelstelling en doelgroep

Het Statuut maakt deel uit van het algehele beveiligingsbeleid van de gemeente Bloemendaal. De doelstelling van het Statuut inzake de vertrouwelijkheid, integriteit en continuïteit van de geautomatiseerde informatievoorziening van de gemeente Bloemendaal luidt:

"Het bieden van een raamwerk van beleidsuitgangspunten met betrekking tot de exclusiviteit, integriteit en beschikbaarheid van de (geautomatiseerde) informatievoorziening, waarbinnen een evenwichtig (doeltreffend en doelmatig) stelsel van onderling samenhangende maatregelen ontwikkeld wordt op basis van NEN-ISO/IEC 27002, teneinde de (geautomatiseerde) informatievoorziening te beschermen tegen interne en externe bedreigingen."

Alle leidinggevenden dienen ervoor zorg te dragen dat aan de in dit Statuut geformuleerde beleidsuitgangspunten wordt voldaan bij de inrichting van de organisatie, procedures, werkwijze en de daarbij gehanteerde informatiesystemen.

4.Betrokkenen

Betrokken organisatieonderdelen zijn:

- ·

de beveiligingsorganisatie;

- ·

de gebruiksorganisatie die als houder eindverantwoordelijke is en blijft voor de door haar gebruikte informatiesystemen;

- ·

de ontwikkelorganisatie die verantwoordelijk is voor het verwerven dan wel laten wijzigen van de ICT-middelen;

- ·

de ICT-beheersorganisatie die de houder is van de gebruikte technische infrastructuur, waarbij inbegrepen de infrastructurele beveiligingsmiddelen.

Ook de aan derden uitbestede bedrijfsprocessen behoren tot de scope van dit statuut.

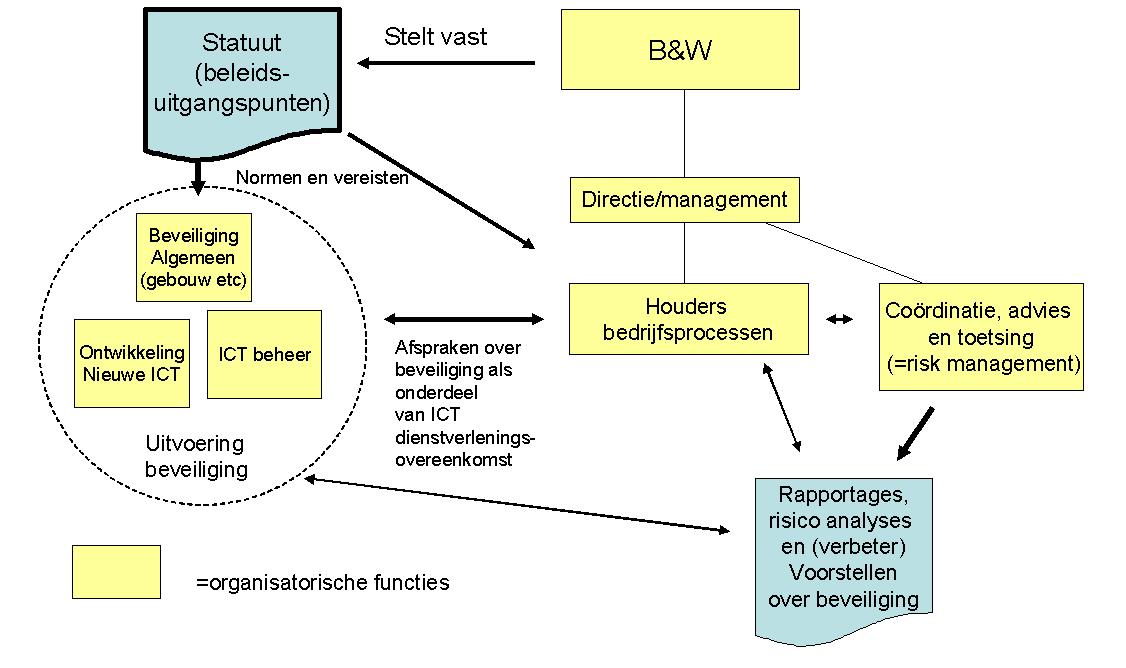

Figuur Organisatorische functies betrokken bij informatiebeveiliging en het statuut

5.Opzet informatiebeveiliging

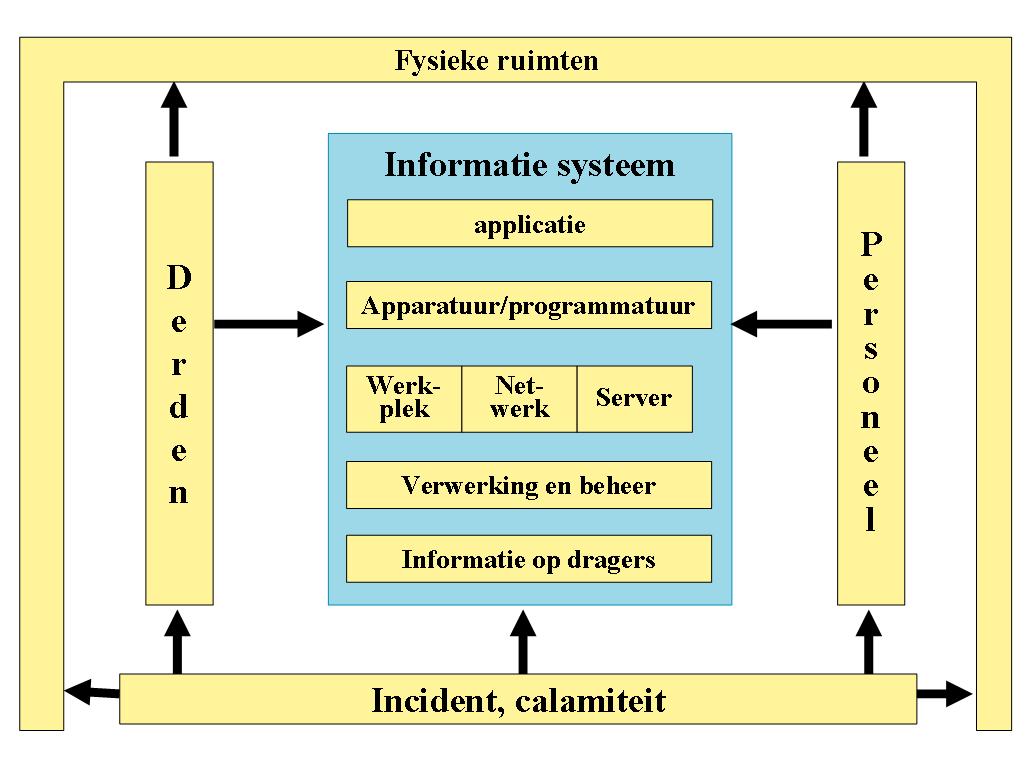

Van elk al dan niet geautomatiseerd informatiesysteem inclusief de daarbij behorende gegevens dient expliciet één houder te zijn benoemd. Het houderschap impliceert de eindverantwoordelijkheid voor het betreffende systeem, inclusief het bepalen van bij het systeem te onderkennen risico's, het classificeren van het systeem en de daarbij behorende gegevens en het (laten) ontwikkelen van adequate beveiligingsmiddelen en interne controle-maatregelen. Naast de applicatie betreft dit ook de juiste inzet van de infrastructurele componenten (werkstations, servers en LAN/WAN), de juiste verwerking, het adequate beheer, het goed functioneren van het personeel, het maken van afspraken met derden, fysieke beveiliging en voorzieningen om incidenten en calamiteiten te voorkomen of af te handelen. In onderstaand figuur zijn alle genoemde deelgebieden en hun samenhang opgenomen.

Er wordt gesproken over eindverantwoordelijk, omdat de verantwoordelijkheid voor een aantal aspecten van het informatiesysteem uitbesteed kan worden aan andere houders. Dit kan betrekking hebben op zowel aspecten tijdens de ontwikkeling van het systeem, als op het beheer, het gebruik en/of bepaalde deelcomponenten van het totale systeem. De te treffen maatregelen, alsmede de prioriteitsstelling hierin, dienen te worden bepaald op grond van een door het bedrijfsonderdeel periodiek op te stellen risicobeoordeling, waarin:

- ·

de bedreigingen tegen een betrouwbare en op continuïteit gerichte, informatievoorziening en de daarmee samenhangende risico's worden onderkend en

- ·

een evenwichtig stelsel van onderling samenhangende maatregelen wordt ontwikkeld ter reducering van de risico’s binnen de uitgangspunten van dit Statuut.

Hierbij wordt niet een maximaal beveiligingsniveau nagestreefd, maar een optimaal niveau. Maatregelen die in de praktijk niet werkend gemaakt kunnen worden, zijn overbodig. Als risico’s gezien ervaringen uit het verleden in de komende vijf jaar naar verwachting niet daadwerkelijk tot een aanzienlijke schade zullen leiden, wordt het niveau van de bestaande beveiligingsmaatregelen beschouwd als afdoende voor het basis beveiligingsniveau.

Bij het uitvoeren van de risicoanalyse worden de houders van informatiesystemen ondersteund door Beveiligingsadvies. Beveiligingsadvies vervult in deze een coördinerende rol, opdat er een gemeenschappelijk basisbeveiligingsniveau in stand gehouden wordt en overlappingen en/of omissies in het totale stelsel van maatregelen binnen de gemeente Bloemendaal worden voorkomen. 1.

6. Beleidsuitgangspunten

Het college hanteert voor de implementatie van de informatiebeveiliging de volgende uitgangspunten:

-

Uitgangspunt zijn de doelstellingen van de norm NEN-ISO/IEC 27002, voor zover zij bijdragen aan de informatiebeveiliging van de Gemeente Bloemendaal. Als een doelstelling op een andere wijze gerealiseerd wordt via alternatieve maatregelen, dan is dat toegestaan, mits dit alternatief beschreven is.

-

De fysieke en logistieke beveiliging van de computerruimtes en de andere bedrijfsgebouwen van de gemeente Bloemendaal is zodanig, dat de vertrouwelijkheid, integriteit en beschikbaarheid van de gegevens en gegevensverwerking, waarvoor de gemeente Bloemendaal verantwoordelijk is, gewaarborgd zijn.

· Aanschaf, installatie en onderhoud van geautomatiseerde gegevensverwerkende systemen, alsmede inpassing van nieuwe technologieën, mogen geen afbreuk doen aan het niveau van veiligheid van de totale informatievoorziening.

· Het personeelsbeleid is mede gericht op het leveren van een bijdrage aan de vertrouwelijkheid, integriteit en continuïteit van de informatievoorziening.

· Opdrachten aan derden voor het uitvoeren van werkzaamheden worden zodanig omgeven met maatregelen, dat er geen inbreuk op de vertrouwelijkheid, integriteit en continuïteit van de informatievoorziening kan ontstaan.

· Ontwikkeling van en onderhoud op informatiesystemen (meest extern uitgevoerd) geschieden binnen de kaders en regels van de vastgestelde ICT-architectuur. De acceptatietest geldt als ingangscontrole op de eisen, die aan de ontwikkeling en het onderhoud gesteld zijn.

· Bij de geautomatiseerde informatievoorziening zijn stringente scheidingen aangebracht tussen de test-/ontwikkelomgeving, de acceptatietestomgeving en de productieomgeving, aangemaakt door virtualisatie.

· Er zijn functiescheidingen aangebracht tussen de ontwikkelings-, beheer- en gebruikersorganisatie.

· Vanwege de Wet openbaarheid van bestuur (WOB) is in principe alle informatie openbaar, tenzij anders is bepaald. Bij de verwerking en het gebruik van gegevens worden maatregelen getroffen om de privacy van klanten en personeel te waarborgen.

· Logische toegangsbeveiliging zorgt ervoor, dat ongeautoriseerde personen of processen geen toegang krijgen tot de geautomatiseerde systemen, gegevensbestanden en programmatuur van de gemeente Bloemendaal.

-

Gegevensverstrekking intern en extern gebeurt op basis van ‘need to know’. Medewerkers treffen maatregelen om te voorkomen, dat informatie in handen van personen terechtkomt, die deze informatie niet strikt nodig hebben. Ook de toegang tot informatiesystemen wordt volgens dit principe adequaat beveiligd. Voor ICT-beheerders wordt hierop, waar nodig geacht, een uitzondering gemaakt om te komen tot een betere service aan de gebruikers.

· Datatransport is zodanig met beveiligingsmaatregelen omkleed, dat geen inbreuk kan worden gepleegd op de vertrouwelijkheid en de integriteit van de gegevens en op de informatievoorziening als geheel.

· End-user computing is omgeven door zodanige maatregelen, dat de vertrouwelijkheid en de integriteit van de opgeleverde informatie gegarandeerd zijn.

· Teneinde computervirusinfecties te voorkomen wordt er slechts gewerkt met geautoriseerde versies van (legale) programmatuur.

-

Software wordt alleen gebruikt indien deze voldoet aan open standaards en afkomstig is van betrouwbaar geachte leveranciers of bronnen.

· Het beheer en de opslag van gegevens zijn zodanig, dat geen informatie verloren kan gaan.

-

Er is een proces om incidenten adequaat af te handelen en hier ‘lessons learned’ uit te trekken.

· Er zijn calamiteitenplannen en -voorzieningen om de continuïteit van de bedrijfsvoering en de informatievoorziening te waarborgen.

Door een externe partij wordt driejaarlijks beoordeeld in hoeverre de norm nog adequaat is en in hoeverre naleving van de norm plaats vindt. Het college is opdrachtgever voor deze audit.

Dit statuut treedt in werking op de dag na publicatie.

Aldus vastgesteld door burgemeester en wethouders van Bloemendaal op 30 september 2008.

_______________

W.H. de Gelder , burgemeester

J.J. den Hollander , secretaris (loco)

Gepubliceerd in het Weekblad Kennemerland Zuid d.d. 9 oktober 2008.

In werking: 10 oktober 2008.

Hoofdstuk

Ziet u een fout in deze regeling?

Bent u van mening dat de inhoud niet juist is? Neem dan contact op met de organisatie die de regelgeving heeft gepubliceerd. Deze organisatie is namelijk zelf verantwoordelijk voor de inhoud van de regelgeving. De naam van de organisatie ziet u bovenaan de regelgeving. De contactgegevens van de organisatie kunt u hier opzoeken: organisaties.overheid.nl.

Werkt de website of een link niet goed? Stuur dan een e-mail naar regelgeving@overheid.nl